「私はクリックしていない」と言われた経験、ありませんか?

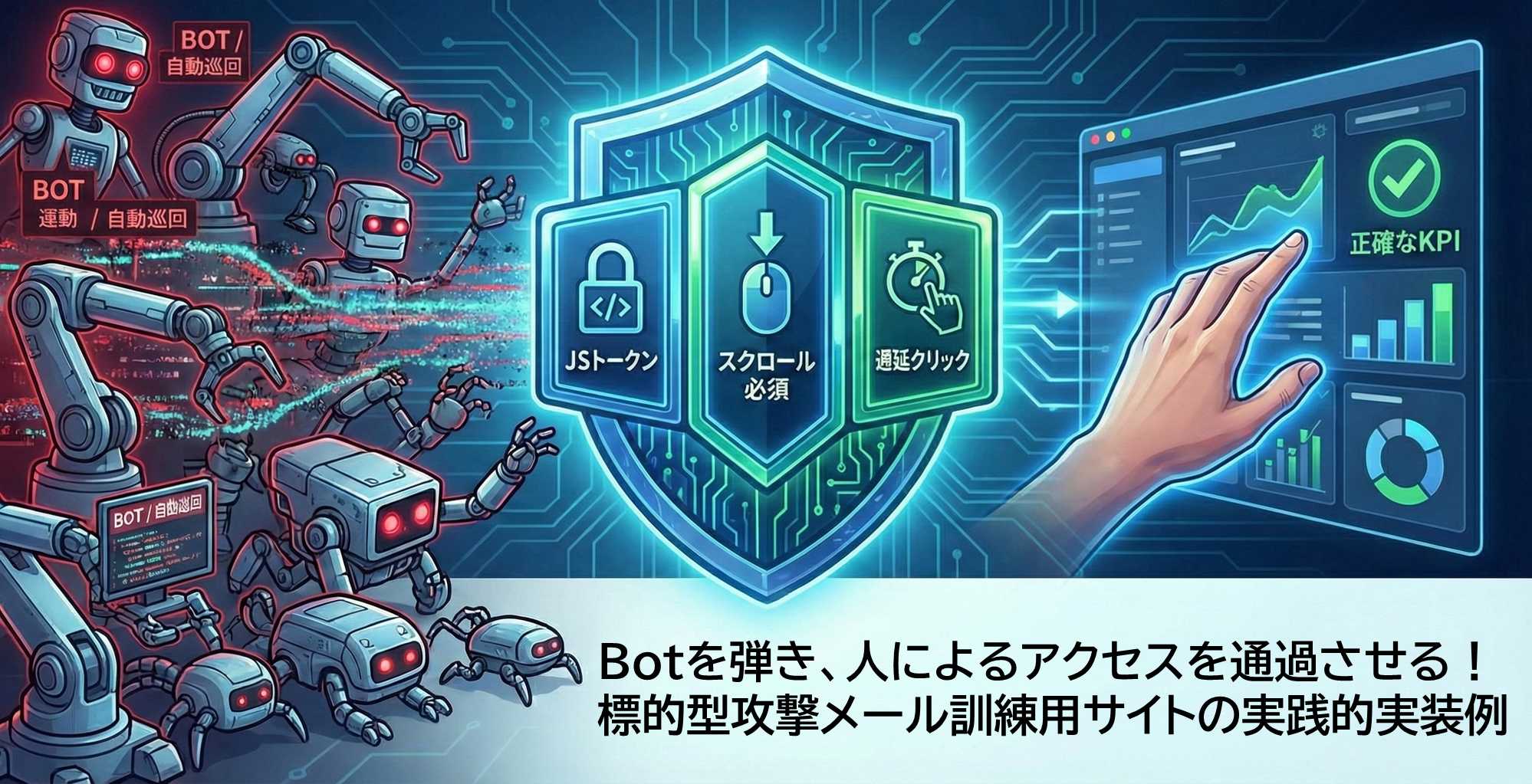

標的型攻撃メール訓練を実施すると、Microsoft Defendeなどのセキュリティシステムがメール内のリンクを自動で検査し、URLにアクセスしてしまうことがあります。

その結果、実際には誰もクリックしていないのに「クリックされた」と誤判定されてしまい、訓練結果の集計がノイズまみれになることも…。

実際、クリックの記録があった社員に連絡したら、「私はクリックなんてしていない!」と言われてしまった経験を持つ方も少なくないのではと思います。

それもこれも、セキュリティシステムが勝手にURLにアクセスしてしまうからなのですが、この問題はどうにかならないものでしょうか?

👉 システムが勝手にURLにアクセスしてしまうこと自体は止めようがないので、この問題を解決する一つの方法として、「人間にはクリックできないURL」(ダミーリンク)を仕込むことが挙げられます。

システムは機械的に全URLを検査するため、人であればアクセスすることが無いURLを仕込んでおき、そのURLにアクセスがあれば「これはシステムによるもの」と判別できるという方法です。

この方法について、原理はわかるけど、具体的にどうやったらいいの?というご質問をいただいたので、この記事では具体的な方法について幾つかご紹介します。

💡 人がクリックできないURLを仕込む方法の例

1️⃣ テキストとして記載するだけ

https://example.com/system-check<a>タグを使わず、ただ文字列として書くだけ。- 人間はクリック不可(但し、URLをコピペしてアクセスされる可能性はあり)。

- システムによってはテキストからURLを抽出し、アクセスする場合がある。

2️⃣ HTMLコメント内に埋め込む

<!-- https://example.com/system-check -->- コメントなので表示はされず、ソースコードを見ない限り人間は気づかない。

- システムはソースを読んでアクセスする場合がある。

3️⃣ CSS内にURLを仕込む

<style>

body { background-image: url("https://example.com/system-check"); }

</style>- 処理が無視されるCSSにURLを利用。

- 人間はクリック不可、Defenderは

url()を認識してアクセスする場合あり。

4️⃣ 非表示リンク(display:none)

<a href="https://example.com/system-check" style="display:none;">hidden</a>- 表示されないため、人間はクリックできない。

- システムによってはHTMLソースを見てアクセスする場合がある。

5️⃣ 透明画像や極小画像を利用したリンク

<a href="https://example.com/system-check">

<img src="pixel.png" style="width:1px; height:1px; opacity:0;">

</a>- 1ピクセルのドットなので、ほぼ目に見えない小さな画像。

- 画像の代わりにフォントサイズを極小に設定した文字列とする方法もある。

- 人は気づかずクリックしないが、システムは検査対象にする。

6️⃣ 全角文字などを混ぜたURL

http://example.com (全角スラッシュ使用)- クリックできないリンクになるので、人間はクリックできない。

- システムによっては正規化してアクセスする場合がある。

7️⃣ リンクとして機能しないURL

https://example.com@example.com/system-check- Outlookの場合は@マークを含むURLはリンクとして機能しない。

- システムによってはURLを抽出してアクセスする場合あり。

8️⃣文末にURLを記述

空行を大量に用いて長い文章を設定し、文末にURLを記載する。

https://example.com/system-check- 空行が大量にある場合、文末にURLが記述されていることに気がつかない。

- システムは末尾のURLを抽出してアクセスする場合あり。

🎯 活用のポイント

- メール本文に「クリックできないURL」を仕込む。

- クリックできないURLを複数仕込んでおき、人であれば物理的に不可能となる短時間のうちに複数のURLにアクセスがあれば、人によるアクセスではないと判定できる。

- 人であればアクセスしないURLへのアクセスが記録された場合は、システムアクセスの可能性が高いと判定。

- アクセス元のIPアドレスなどを元に、訓練対象の社員がクリックした本物のリンクとは切り分けて集計できる。

✅ まとめ

Microsoft Defenderなどのセキュリティシステムによるリンク先URLへのアクセスは、訓練結果の信頼性を下げる大きな要因となります。人にはクリックできないURLをメールや種明かしページ内に仕込んでおくことは、

- システムによる自動アクセス

- 人間による実際のクリック

を切り分ける一助となります。

具体的な方法としては上述の方法が考えられますが、上記以外にも ネットワーク環境次第では使える方法もありますので、担当者の工夫次第で、訓練ログの精度を大きく向上させることができるかと思います。

- 人であればできるが、システムにはできないこと

- システムにはできるが、人にはできないこと

としてどのようなことがあるか?を考えていただくと、ここでご紹介した以外にも、他に思いつく方法もあるのでは?と思います。