営業活動を支える“信用”が一瞬で崩れる時代だからこそ必要なもの

いま、御社の受注活動を支えているのは何でしょうか?

価格力?納期?技術力?

——すべて重要です。

しかし、それ以上に取引先が重視しているものがあります。

それは「この会社なら大丈夫だ」という信用です。

この“信用”という無形資産は、一度失うと、

どれだけ技術や営業努力があっても、売上は戻ってきません。

そして今、その信用が、一通のメールで崩れる時代になりました。

✅製造業がサイバー攻撃の“狙い撃ち”にされている現実

「情報セキュリティって、大企業の話でしょ?」

そう思われるかもしれません。

しかし現実には、中堅・中小の製造業こそが狙われています。

- 製造業は技術情報・顧客情報を多数保有しており「高く売れる」ため標的にされやすい

- 取引先が大手である場合、“踏み台”として狙われることも多い

- 中堅〜中小企業はセキュリティ対策が甘く、攻撃者にとっては“入り口”として好まれる

これは決してフィクションではありません。

🔍 実際の被害事例(例)

■ A社(部品メーカー):社員が受け取った偽の「発注書メール」を開封し、マルウェア感染。社内ネットワーク全体が停止し、主要な取引先から一時的な取引中止通告を受け、1ヶ月で約3,000万円の機会損失が発生。

■ B社(精密加工メーカー):技術図面が流出し、中国企業による模倣品が出回る。主力製品の価格競争力が失われ、得意先の契約が次々と終了。

日本の製造業は高い技術を持っていますが、工場で働く現場の方々は情報セキュリティとは無縁という方も少なくないため、犯罪者にとってはお宝を狙いやすい相手と見られています。

🚨情報漏えいは“静かに”営業損失を生む

情報漏えいの怖さは、すぐに炎上することではありません。

何が原因か分からないまま、静かに取引が減っていくことです。

顧客は「リスクのある会社」から静かに離れていきます。

あなたに何も言わずに。

しかも、流出した情報は元に戻せません。

図面、仕様書、顧客情報……競合に渡った瞬間、武器になります。

- 一度流出した顧客リスト、図面、仕様書は元に戻らない

- 競合による価格破壊、コピー製品、顧客の信頼失墜など、表には出ないダメージが広がる

- メディア報道・SNS炎上がなくても「静かに失注が続く」ケースも多い

情報漏洩というと、”個人情報”を思い浮かべがちですが、漏洩するのは個人情報だけではありません。また、結果的に重要な情報は何も漏洩していなかったとしても安心はできません。漏洩事案が発生したという事実もまた、営業損失に繋がる要素となり得ます。

📉 経営者の言葉:「何が原因か分からないまま、取引が減っていった」

情報漏洩に気づくタイミングは、情報漏洩が起きたその時とは限りません。情報が漏洩し、何ヶ月も経った後に、外部からの通報によってようやく気づくということもあります。

情報セキュリティ対策に無知のままでいると、何が原因かよくわからないが、何故か売上が減っているということもあり得るということです。

🤔それでも「うちは大丈夫」と言えますか?

- 情報漏えいで失うのはデータだけではありません

- 信頼、売上、社員の士気、ブランド価値——すべてが失われます

- そして、多くの場合、それはたった一通のメールがきっかけです

経営層は工場などの現場のセキュリティ対策について熟知していますか?

また、現場の社員やパート、アルバイトのセキュリティリテラシーがどのレベルにあるのかを把握していますか?

実施しているセキュリティ対策があっても、犯罪者が繰り出してくる手口にその対策が対応していなければ対策をしていないのと同じです。

では、どういった手口で狙われるのか?

情報セキュリティ商材を売り込みにくる営業マンの言葉を鵜呑みにするのではなく、実際に自分の目と耳で犯罪者の手口を知り、必要な対策を考えることができる社員を育てることこそ、自社にとって必要なことなのではないでしょうか?

御社はそのような活動を実際にしているでしょうか?

実際にしている上で「うちは大丈夫」と言うのならともかく、そのような活動はしていないというのであれば、「うちは大丈夫」というのはただの根拠の無い自信でしかないのではないでしょうか?

🎯守りの投資は、攻めの土台になる

広告、展示会、商談——攻めの営業活動は大切です。

でも、そのすべてを支えているのは「信頼」です。

情報セキュリティは、守りのコストではなく、信頼を守る“営業インフラ”です。

そして、信頼がある企業だけが、次の商談に呼ばれます。

事故が起きてからでは、損失、謝罪、復旧、信頼回復のコストが何倍にも膨らみます。

「まだ何も起きていない」のであれば、何も起きていない今こそが、最も守りやすく、コストも安く済むタイミングです。

たった1通のメールをきっかけに、長い年月をかけて積み上げた信頼を失わないために。

システムによる対策も重要ですが、それを扱う人の脆弱性にも目を向けることが大切です。

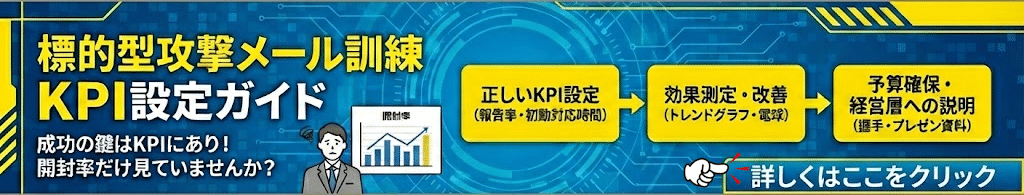

標的型攻撃メール訓練をはじめとする情報セキュリティ教育に関する優先度は他の施策に比べて下がりがちですが、信頼を守るために、社員の情報セキュリティリテラシーという目に見ないものへの対策もおろそかにしてはいけないと考えます。