超簡単!メール内のリンクが不審なURLかどうかをチェックする方法

「Amazonから“アカウント停止”ってメールが来たけど、本物?偽物?」

「銀行を名乗るメールに“リンクをクリックしてください”って書いてあるけど…大丈夫?」

こんなメールを受け取って、本物か偽物か迷った経験はありませんか?

近年急増している「フィッシングメール」は、見た目が本物そっくり。

うっかりクリックしてしまうと、パスワードやクレジットカード情報を盗まれるなど、大きな被害につながる恐れがあります。

🎣 フィッシングメールとは?

フィッシングメールとは、実在の企業やサービスを装ってメールを送り、受信者を偽のWebサイトに誘導して個人情報や金銭情報を盗み取る詐欺の手口です。

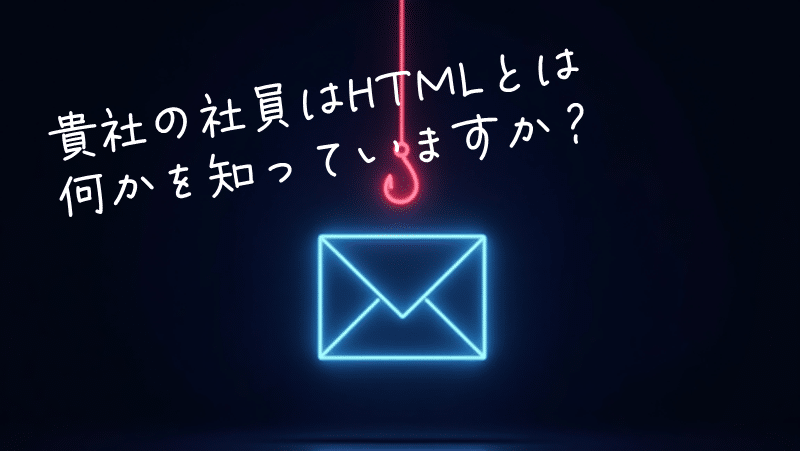

🎣 HTMLを使えばリンク先のURLはなりすましができる

メールの形式には”テキスト形式”、”リッチテキスト形式“、”HTML形式“の3種類があることはご存じですか?

ITにあまり関心が無かったり、ITとは無縁の業務に従事していたりすると、メールの形式なんて意識することはないかもしれません。

”テキスト形式”は文字だけで構成されるメールですが、”HTML形式”を用いると画像をメール内に挿入したり、レイアウトを自由に設定できるなど、読みやすく見栄えのあるメール本文とすることができるため、多くのメールでは”HTML形式”が採用されています。

“HTML形式”によって見た目を自由に変更できるということは、偽物のURLを本物のURLであるかのように偽装したり、偽物だと気づかせないよう隠蔽することもできるということであるので、フィッシングメールでは”HTML形式”の悪用が後を絶ちません。

この事実を知っているかどうかはとても重要で、HTMLの悪用による手口があるということを知っていれば、そうした手口が使われていないかどうか注意を払うようになりますが、知らなければ注意を払うことも無いので、すんなり騙されてしまう可能性は非常に高くなってしまうと言えます。

それ故に、IT技術者では無い社員であっても、HTMLとは何か?についてくらいは最低限、知っておかなければならないと言っても過言では無いでしょう。

実際、高校の「情報Ⅰ」ではHTMLの基礎が掲載されています。もはやHTMLはIT系の仕事に就きたい人だけが勉強すればよいものではなくなっているのです。

🛡️超簡単!URLのなりすましの見分け方

URLのなりすましによって、偽物のURLが偽装または隠蔽されているかどうかを見分ける方法は難しくありません。

・デスクトップPCやノートPCなら、マウスカーソルをリンクに当てる。

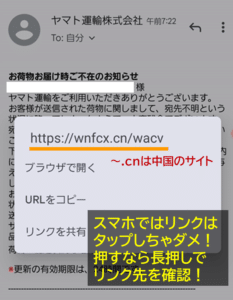

・スマートフォンやタブレットなら、リンクを長押しする。

これによって、リンク先に偽物のURLが設定されていないかどうかを確かめることができます。

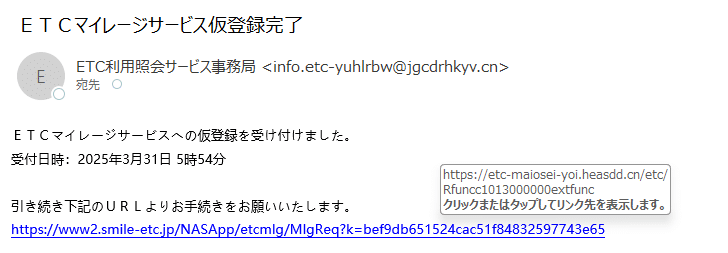

以下はPCとスマートフォンでリンク先のURLを確認している例です。

リンク先のURLを確認した結果、メール本文内に記載されているURLと、リンク先として確認したURLが違うものだったら、不審なリンクである可能性を強く疑うべきです。

希に、リンク先にあえて違うURLを設定しているケースがありますが、URLのなりすましが横行している現在では、理由があっても、メール本文内に記載するURLと、リンク先として設定するURLは異なるものにすべきではありません。

マーケティングや広報を担当している部署では、情報セキュリティに明るい担当者がいない場合もあるため、意図せずしてなりすましのURLを設定したメールを送ってしまうこともあるようですが、こうした行為は望ましくないということを、社員教育を通じて伝えていくことが必要でしょう。

🛡️ まとめ:アクセスする前にリンク先の確認を!

📌 チェックポイント:

- デスクトップPCやノートPCなら、マウスカーソルをリンクに当てる。

- スマートフォンやタブレットなら、リンクを長押しする。

- URLが違っていたら詐欺メールである可能性を疑え!

不審なサイトに誘導されないためには、慌てずにリンク先を確認することが大切です。

リンク先の確認といっても難しいことではなく、マウスカーソルをリンクに当てる、リンクを長押しする、というように誰にでもできることです。

少なくとも、表示されたURLが違っていたら不審である可能性を疑い、不審かどうか自分では判断できなければ、上司や情報システム部門に確認することを徹底する。というだけでも、被害に遭ってしまう可能性は低減することができるはずです。