📌不審なメール1通が、全ての入口になる

あなたのメールボックスに届いた、旅行予約確認メール、宅配便の不在通知、業務連絡──。何の変哲もないように見えるこれらのメールの中に、今、極めて巧妙な「ClickFix」という手法を使ったフィッシング攻撃が紛れ込んでいます。

「知らない」ということによって私たちがどれだけ簡単に騙されてしまうか、ClickFixの手口を見ると、そのことを改めて意識させられます。

❓ClickFixとは?そのソーシャルエンジニアリング手口の実態

ClickFixは、「ユーザーの行動」を巧みに操るソーシャルエンジニアリング手法です。

通常のフィッシング攻撃では、偽のログインページなどにアクセスさせるパターンが多いですが、ClickFixは違います。

🔍 特徴的な手口

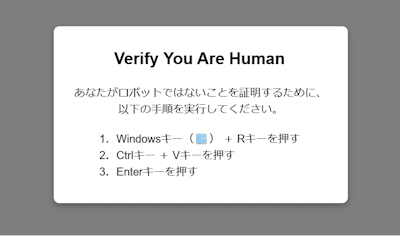

- 本物そっくりのサイト(例:Booking.com、宅配業者サイトなど)にアクセス

- アクセスを継続させるために必要な操作を要求する

- その操作が必要なもので、不審なものではないと思い込ませる

- ユーザーに操作を行わせることでマルウェアがダウンロードされ、実行される

- ユーザーに操作を行わせているため、セキュリティ対策によるブロックをすり抜けてしまう

実際にBooking.comを装ったClickFix型攻撃では、メール本文にあるリンクをクリックすると、巧妙にカスタマイズされたフィッシングサイトに誘導され、偽の CAPTCHA によりBooking.com が追加の認証チェックを使用しているように見せかけて、ユーザー自身の手によってマルウェアをインストールさせるような仕掛けが施されていたそうです。

【参考サイト】

Booking.com のなりすましによるフィッシング攻撃が、認証情報窃盗マルウェアを配信(Microsoft)

ClickFixの被害をJSOCの複数のお客様にて観測(LAC)

📝なぜ騙される?私たちの「心理のスキ」を突いてくる

ClickFixは「リンクをクリックした後に何が起こるか」ではなく、「ユーザー自身に操作をさせるための導線設計」に非常に長けています。これがソーシャルエンジニアリングの核心です。

ユーザー心理を突く誘導トリック例

- 「返金手続きが必要です」などの緊急性を煽る文言

- Booking.comや配送業者、税務署など“信頼しやすい差出人”の偽装

- PCとスマホで表示内容が変わる偽画面(スマホ特有の詐欺UI)

- ありがちな操作に悪意ある処理を組み込む技術的巧妙さ

人は経験したことがないことには敏感ですが、既に経験していて、しかも、それが安全なものだと知っていることである場合は、疑いを持ちにくい性質があります。攻撃者はこの心理を巧みに悪用し、安全な行為であると思い込んでいるものの裏側に悪意ある処理を隠すことで、攻撃を成功させようとします。

この種の攻撃が怖いのは、心理の隙を突かれることで、ユーザー自身が攻撃者の手助けをしてしまうことにあります。ユーザー自身が攻撃者に利用され、ユーザー自らの手でセキュリティ対策をかいくぐる操作が行われていたら、どんなに優秀なセキュリティ対策が施されていたとしても、全く意味の無いものになってしまいます。

ClickFixの例で言えば、「ファイル名を指定して実行」という操作をさせることが如何に不自然なことかを知っていれば、ここで立ち止まることができますが、何も知らなければ「そういうものか」と思い、何の疑いもなく操作を継続してしまいます。

攻撃者は無知であることを悪用します。これに対抗できる唯一の策は「知る」ことです。

📌ClickFixに騙されないための7つのチェックポイント

- ✅ リンクを安易にクリックしない

メール内のURLは、実際の宛先と表示が異なる場合があります。ホバーして確認を。

- ✅ メールの差出人情報を細かく確認

ドメイン名のつづりや記号(「-」「_」「.」)に違和感がないかを見ましょう。

- ✅ 不自然な日本語・文体に注意

機械翻訳のような文体や不自然な表現が含まれていれば赤信号。

- ✅ 「今すぐ対応を!」と煽ってくるメールは警戒する

返金・アカウント停止・期限切れなど、急がせるメールは詐欺の常套手段です。

- ✅ クリック後に何も表示されなかった時ほど、逆に疑う

「何も起きない=何もなかった」ではなく、見えない攻撃が進行している場合もあります。 - ✅ ショートカットキーを使った操作を要求されたら要注意

Webサイトにアクセスした際、ショートカットキーを使った操作を要求されたら、その操作が何故必要なのか、また、本当に必要な操作なのかを疑ってかかるようにしましょう。

- ✅「ファイル名を指定して実行」という操作は通常あり得ません

Webサイトの閲覧に際して「ファイル名を指定して実行」という操作が必要になることはあり得ません。「ファイル名を指定して実行」することを求めるようなWebサイトは要注意です。

🎯知識が最大の防御!社員教育と訓練の重要性

ClickFixのような高度なフィッシング攻撃に対抗するには、社員一人ひとりが「不自然さ」に気づけるかどうかが重要な鍵です。

Webサイトの閲覧に際して「ファイル名を指定して実行」という操作が必要になることは一般的にあり得ないということを知識として「知っている」ことも必要です。

知っている人であれば「それはおかしい」と気づくことができますが、知らない人は「そういうものか」と思ってしまい、不自然さに気づくことができません。

だからこそ、定期的な標的型攻撃メール訓練や、実際の手口を使った体験型研修を通じて、**「不自然さに気づく」**知識と経験を身につけることが、企業にとって最大のリスクヘッジになります。

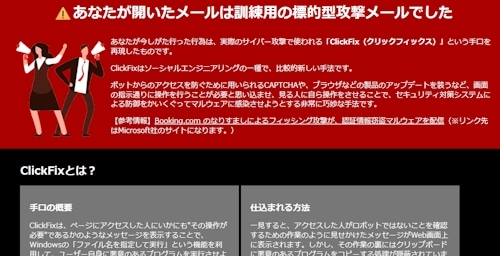

🛡️ClickFixを体験する訓練が実施できるテンプレートを提供しています

標的型攻撃メール対応訓練実施キットでは、ClickFixによる手口を再現した標的型攻撃メール訓練を手軽に実施できる、フィッシング詐欺ページと種明かしページのテンプレートを用意しています。

標的型攻撃メール対応訓練実施キットをご契約いただいたお客様であれば、テンプレートを利用してすぐに、ClickFixを体験することができる標的型攻撃メール訓練を実施することができます。

キットでは、ClickFix体験訓練のテンプレートもお試しいただける60日間の無料トライアルもご提供していますので、自社でもClickFixによる手口を社員に体験させたいとお思いの企業様は、是非、お問い合わせください。