犯罪者が送ってきた標的型メール(いわゆる「攻撃メール」)に添付されたファイルを開いてしまうことが、マルウェアに感染してしまうリスクをはらんでいることから、標的型メール訓練では、訓練メールに添付されたファイルを開いたかどうか?で、攻撃メールに引っかかってしまった(騙された)かどうかを判定するのが一般的です。

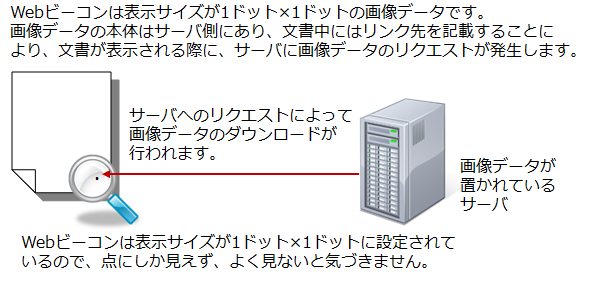

この判定を行う方法として、Office文書ファイル(Microsoft Word及びExcelのファイル)に、Webサーバ上にある画像ファイルへのリンク(いわゆる「Webビーコン」)を埋め込んでおき、ファイルが開かれると、Webサーバ上にある画像ファイルへのアクセスが発生することで、誰がファイルを開いたか?を特定する方法が使われます。

しかし、Microsoft Officeでは、セキュリティ対策機能として「編集を有効にするかどうか?」また、「コンテンツを有効化するかどうか?」の確認ダイアログが表示される機能があり、添付ファイルを開いても、この2つを有効にしなければ有害なプログラムは実行されないので、マルウェアに感染することはない。ということがあります。

最も有害であるのは、Office文書ファイルに仕込まれているマクロプログラムを実行してしまう事ですが、添付ファイル型の標的型メール訓練を実施する際、訓練メールに添付されているファイルを開いてマクロを実行した人と、マクロを実行しなかった人を見分けるには具体的にどうすればいいかご存知でしょうか?

標的型攻撃メール対応訓練実施キットの最新バージョンでは訓練メールに添付する模擬マルウェアファイルのテンプレートとして、マクロ付きのWord文書及びExcelファイルが追加されています。

このテンプレ―トを使うと、添付ファイルを開いただけで、マクロを実行しなかった人の数と、マクロまで実行してしまった人の数を集計することができるのですが、今回はこの見分け方の仕組みについて解説します。

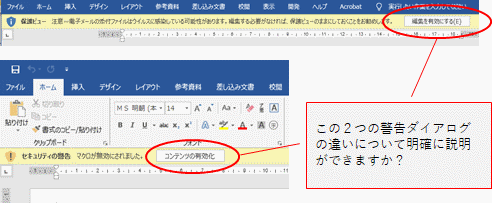

Office文書ファイルオープン時に表示される警告ダイアログには2つある

WordやExcelなどのOffice文書ファイルを開く際には、「編集を有効にする」かどうかを尋ねる警告ダイアログと、「コンテンツの有効化」行うかどうかを尋ねる警告ダイアログの2つが表示されますが、この2つのダイアログ、それぞれ何を行うものであるのかご存知でしょうか?

ExcelやWordを使っていれば、この2つの警告ダイアログを目にする事は多いと思うのですが、毎日のように目にしながらも、この警告ダイアログがそれぞれ何を意味するものであるのか?また、どのような時に表示されるのか?をきちんと説明できる人はかなり少ないです。

実際、御社の中でも、この警告ダイアログがいつ、どのような時に表示され、何のために表示されるものであるのか?明確に説明できる人はほとんどいらっしゃらないのではないでしょうか?

「編集を有効にする」の警告ダイアログは、Office文書ファイルを読み取り専用で開くか、それとも、編集が可能な状態で開くかを選択させるもので、これは、メールの添付ファイルや、共有フォルダ上にあるファイルなど、ネットワーク上から取得したファイルを開く際に表示されます。

より詳細に言えば、Office文書ファイルに「ゾーン識別子(Zone Identifier)」情報が付加されている場合に表示されるもので、「編集を有効にする」ボタンを押さなかった場合は、文書に付加されているマクロは実行されないと共に、ネットワーク上にあるファイルへのアクセスがされていても、全て無視された状態で開かれます。

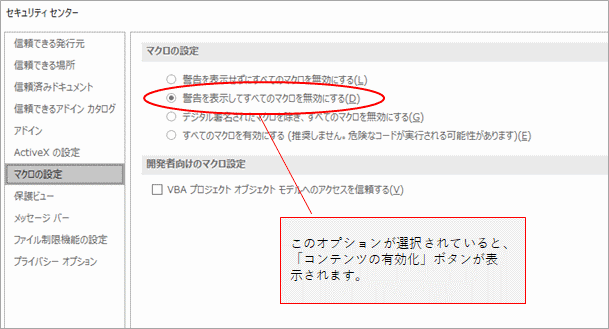

「コンテンツの有効化」行うかどうかを尋ねる警告ダイアログは、Office文書ファイルのセキュリティ設定において、マクロを有効にするかどうかの設定に応じて表示されるもので、「コンテンツの有効化」ボタンを押さなかった場合は、マクロは実行されない状態で開かれます。

なお、「コンテンツの有効化」ボタンを1度押すと、そのファイルは安全なものと判断されたとして記憶されるため、2度目以降は表示されなくなります。

「編集を有効にする」の警告ダイアログは、ファイルに「ゾーン識別子」が付加されているか否か、また、「コンテンツの有効化」の警告ダイアログは、Officeのセキュリティ設定次第で表示されるかどうかが分かれるため、利用者からすると、警告ダイアログが表示されたり、されなかったりするために、警告ダイアログが表示される仕組みが分かりずらいという事があります。

マクロを実行したかどうかの判別には、警告ダイアログが表示される仕組みを利用する

標的型メール訓練において、訓練メールに添付されているファイルを開いた際に、マクロまで実行してしまったのか?それとも、マクロを実行することなくファイルを閉じたのか?を判別するには、「編集を有効にする」と「コンテンツの有効化」の各ボタンを押すことによって発生する、ExcelやWordの挙動を利用します。

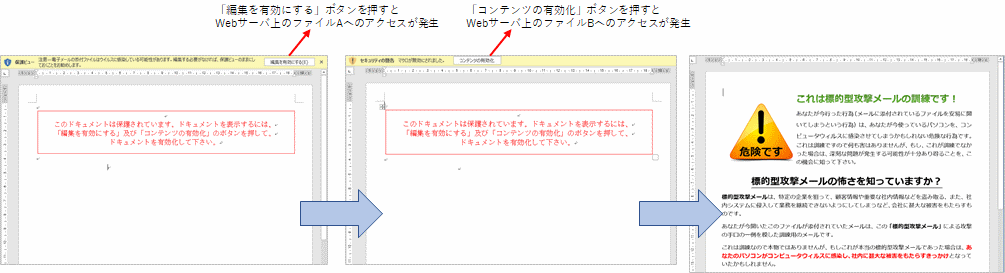

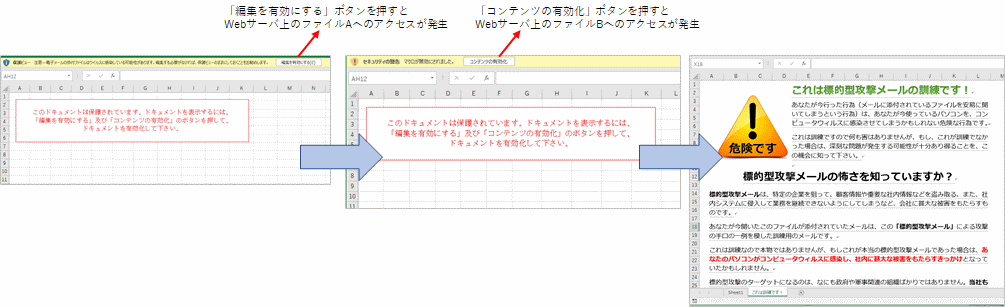

具体的には、「編集を有効にする」ボタンを押すと、文書内に記載されているネットワーク上のファイルへのアクセスが発生し、「コンテンツの有効化」ボタンを押すとマクロが実行されるので、「編集を有効にする」ボタンを押したら、Webサーバ上にあるAというファイルへのアクセスが発生するようにし、「コンテンツの有効化」ボタンを押したら、Webサーバ上にあるBというファイルへのアクセスが発生するようにしておくことで、AとBへのアクセス履歴から、「編集を有効にする」ボタンと、「コンテンツの有効化」ボタンのそれぞれを押したのかどうかを判別することができるようになります。

ちなみに、「編集を有効にする」ボタンを押したら、Webサーバ上にあるAというファイルへのアクセスが発生するようにするには、Webサーバ上にあるAという画像ファイルへのリンク貼り付けという形で、縦横1ドットの画像をOffice文書内に設定します。これがいわゆる、「Webビーコン」と呼ばれるものになります。

また、「コンテンツの有効化」ボタンを押したら、Webサーバ上にあるBというファイルへのアクセスが発生するようにするには、Office文書で利用できるVBA(Visual Basic for Applicationsの略)を利用して、文書のOpen時にWebサーバ上にあるBというファイルへのアクセスを実行するVBAプログラムを記述します。

キットを使えば、Webビーコンとマクロの設定が簡単に行えます

標的型攻撃メール対応訓練実施キットには、「編集を有効にする」ボタンを押したら、Webサーバ上にあるAというファイルへのアクセスが発生する仕組みと、「コンテンツの有効化」ボタンを押したら、Webサーバ上にあるBというファイルへのアクセスが発生する仕組みの両方を設定することができるテンプレートが付属しており、添付ファイルに含まれるマクロを実行した人と、マクロを実行しなかった人をそれぞれ集計することができる形式で、標的型メール訓練を実施することができます。

Webサーバ上にあるAというファイルとBというファイルに、具体的に誰がアクセスしたのか?を集計するためのプログラムもキットには含まれていますので、Webサーバに記録されたアクセスログを元に、手作業で集計をするなどといった面倒な作業は必要ありません。

キットを使えば、ツールを使って添付ファイルを作成し、訓練実施後、ツールを使って開封者を集計する。担当者がすべき作業はたったそれだけです。

キットに付属しているテンプレートについて

標的型攻撃メール対応訓練実施キットに付属している「マクロ付き」のテンプレートは、Word版とExcel版の2種類。アドバンスドツールライセンスが付属しているキットをお持ちであれば、文書内の内容も自由にカスタマイズすることができます。

Word版の「マクロ付き」のテンプレートは、開くと白紙のページが表示され、「コンテンツの有効化」を行うと、標的型メール訓練であることを示す教育用のコンテンツが表示されます。

Excel版の「マクロ付き」のテンプレートも、開くと白紙のページが表示され、「コンテンツの有効化」を行うと、標的型メール訓練であることを示す教育用のコンテンツが表示されます。Excel版の場合は、Sheet1が白紙で、Sheet2に教育用のコンテンツが設定されており、ファイルを開いた際はSheet2が非表示の状態でファイルの内容が表示されますが、コンテンツを有効化することにより、マクロが動作して、Sheet2が選択された状態で表示が切り替わりる動きとなります。

キットに付属のツールでは、マクロ実行者と非実行者の数を集計できます

Webサーバのアクセスログから、Aというファイルと、Bというファイルの両方にアクセスした人と、Aというファイルにしかアクセスしなかった人をそれぞれ割り出し、従業員の所属組織別に、Aというファイルにしかアクセスしなかった人の人数及び、Aというファイルと、Bというファイルの両方にアクセスした人の人数をそれぞれ集計する。という作業について、これを全て手作業で行うとなると結構大変です。

このような手間のかかる作業を省力化するため、標的型攻撃メール対応訓練実施キットには、こうした作業を行うための「開封者情報集計ツール」が付属しています。

「開封者情報集計ツール」を使えば、Webサーバが出力した開封者情報のデータをツールに取り込むだけで、所属組織別の集計結果を簡単に作成することができます。

もちろん、キットを使わなくとも、上記で解説した仕組みを使ってアクセスログを取得すれば、添付ファイルのマクロを実行した人と、実行しなかった人を見分けて集計することは可能です。ですので、お金をかけなくとも、マクロ付きの添付ファイルを使った標的型メール訓練は誰でも実施可能ですが、手作業で集計を行うのにかかる時間で費やされる人件費を考えれば、キットの価格が非常にリーズナブルであることをご理解いただけるのではないかと思います。

無償トライアルユーザー募集中

キットを使って自社内製での標的型メール訓練が実施できるかどうかをご検証いただくため、キットのお試し版を無償でご提供するプログラムです。キットの有用性や動作の確認、訓練実施の検討にお役立てください。

キット説明会・訓練実施相談会(無料)を定期開催しています

標的型攻撃メール対応訓練実施キットについて、実際に会って詳しく話を聞いてみたい、また、標的型メール訓練を実施したいが、具体的にどうやればよいのか知りたい。というニーズにお応えするため、キットに関する説明、訓練実施に関する相談会を、東京・丸の内にあります、「ビジネスエアポート丸の内」(岸本ビルヂング6F)を利用して定期開催しています。