🔐その教育ページ、誰でも見られる状態になっていませんか?

URLリンククリック型の標的型攻撃メール訓練では、リンク先に表示される「種明かしページ」で

被害事例や対策を解説するケースが一般的です。

しかし…

そのページ、無関係の第三者からもアクセスできてしまう状態になっていませんか?

たとえば以下のようなケースが実際に起きています。

- 訓練メールが誤って外部に転送され、ページがSNSに投稿されてしまった

- 社員が好意でURLを他部署に共有した結果、意図しない人にも閲覧されてしまった

- 種明かしページがGoogleにインデックスされ、検索から一般公開状態に…

📉こうなると、訓練としての効果は台無しです。

さらに訓練の存在自体が社外に漏れ、企業として情報管理ができているのか疑われてしまう危険性もあります。

💻リモートワーク時代の“IP制限”が通用しない現実

種明かしページへのアクセス制限として最も多く用いられるのが「IPアドレスによる制限」。

しかし、この方法は在宅勤務者にとっては大きな壁となります。

自宅やカフェ、モバイルWi-Fiなど、

リモートワーク環境ではアクセス元IPがバラバラになるのが当たり前。

つまり「社内ネットワークからのアクセスのみ許可」では、

社外にいる正規の社員からのアクセスはブロックされてしまうことになります。

✅検討すべき4つの対策とそのメリット・デメリット

1. IPアドレスによる制限(固定IPのみ許可)

- メリット:強力な制限が可能

- デメリット:リモートワークではIPが不定、クラウドWi-Fiやモバイル回線では不可能

2. パスワード認証による制限

- メリット:社外でも利用可能

- デメリット:社員がパスワードを拡散すると意味がない、ユーザビリティが低下

3. ワンタイムURL(トークン付きリンク)の発行

- メリット:クリックされたメールのリンクに個別トークンを付与すれば、本人のクリックしか有効化されない

- デメリット:トークンの生成・管理に仕組みが必要

4. 認証付きポータル経由での種明かしページ公開

- 社員が社内のセキュリティ教育ポータルにログインし、ポータル上の種明かしページへ遷移する方式

- メリット:社外アクセスでも本人確認が取れる

- デメリット:教育ポータルの整備が必要、メールから直接リンクできない場合もある

| 方法 | メリット | デメリット |

|---|---|---|

| 🔹IP制限 | 確実に社外からのアクセスを遮断 | リモート環境では機能しない |

| 🔹パスワード制限 | 社員がどこからでも閲覧可能 | パスワード共有で形骸化する可能性あり |

| 🔹トークン付きURL発行 | 特定のクリック者だけが閲覧可能 | 管理システムの構築が必要 |

| 🔹社内ポータル経由 | ログイン認証で本人性を担保 | 直リンク不可。導線の工夫が必要 |

🌟考えられる実践的な対策

現実的かつ効果的な対策として、以下の組み合わせが非常に有効と考えられます。

✅トークン付きURLの発行

訓練メールごとに個別の識別子(トークン)を埋め込んだURLを発行。

そのURLからアクセスした場合のみ、種明かしページが表示されます。

- ✔ 社員本人以外の閲覧をブロック

- ✔ 外部への転送・拡散を防止

- ✔ 誰がいつアクセスしたかのログも取得可能

✅有効期限の設定

アクセスできる時間帯を限定することで、万一URLが漏れても短時間で無効化されます。

例)訓練メール送信後「2時間以内」のアクセスのみ有効とする。

✅社内環境へのリダイレクト

種明かしページを社内のネットワーク環境内に設置し、訓練用のURLリンクから種明かしページにリダイレクトするようにすることで、社内ネットワークに入ることができない人には種明かしページが見えないようにすることができます。

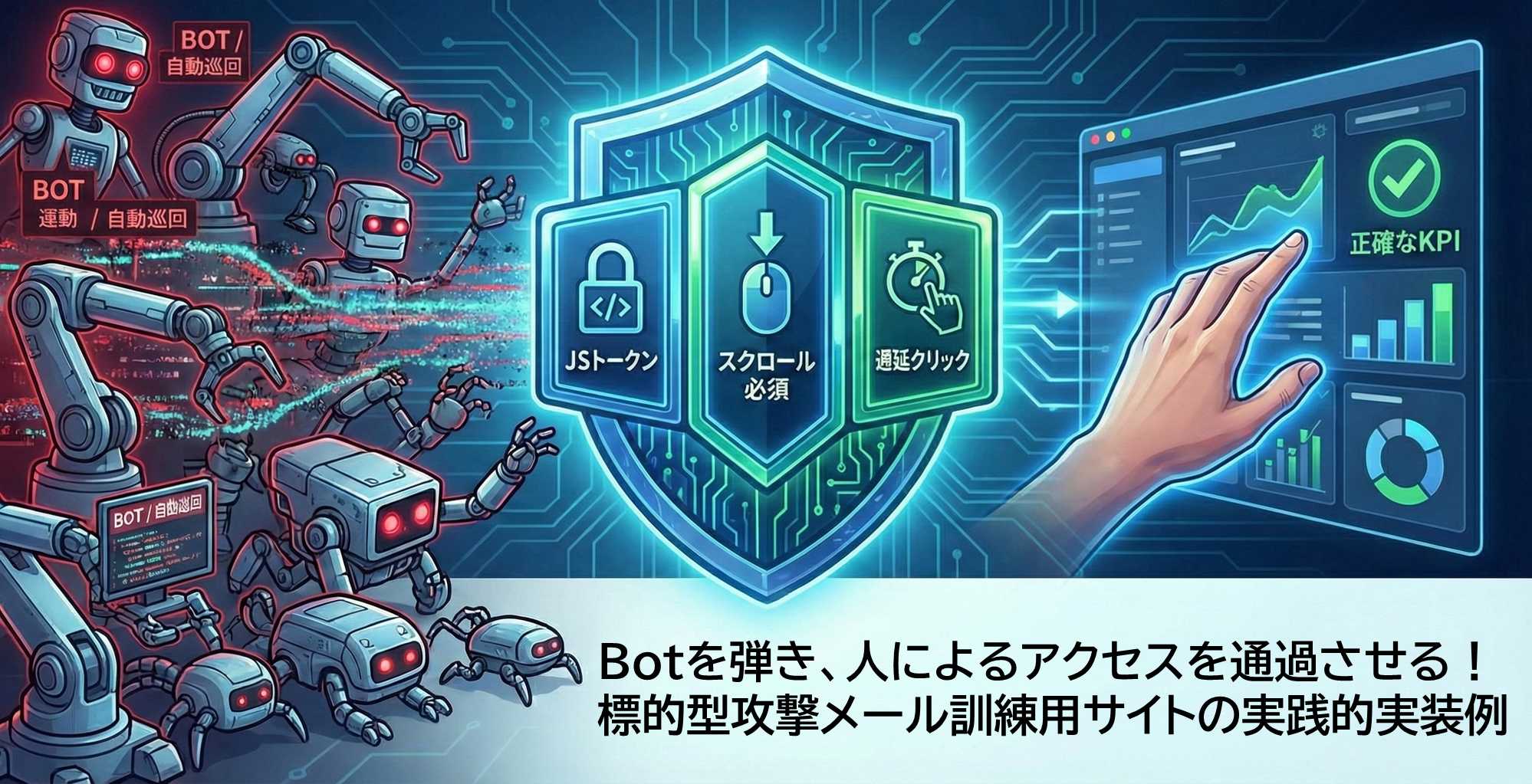

✅既知のアクセス元からのアクセスのブロック

セキュリティ対策システムやソフトウェアを提供する企業やサービスからのアクセスについては、IPアドレスから特定できる事もあるため、種明かしページを見られたくないアクセス元がわかっている場合は、それらからのアクセスをブロックするよう、設定しておく。

📌セキュリティ対策システムやソフトウェアに要注意

訓練メールに個別の識別子(トークン)を埋め込めば、そのメールを受け取ることができる社員本人以外からのアクセスはブロックできると普通は思いますが、事はそう簡単ではありません。

今どきのセキュリティ対策システムやソフトウェアは、ネットワークを流れるメールやファイルの中身を読み取り、URLが含まれていたら、そのURLにアクセスして不審なサイトでないかどうかを確認するということを行っています。

訓練を実施すると、「特定の社員しか知らないはずのURLに、何故か外部からのアクセスがログに記録されている」ということが起きますが、これはそういうことです。

実際に弊社で某企業様の訓練を実施させていただいた際、不審なサイトの情報を提供する海外の企業が、訓練で使用していたURLの情報を不審なサイトの情報として公開してしまったことがありました。

そのURLは訓練メールの中でしか記載していない、トークン情報付きのURLだったので、特定の社員しか知ることができないはずなのに、何故その企業がそのURLを知ることができたのか謎(ネットワーク上のどこかで盗聴していた?)ですが、その企業に抗議をして公開を取り下げてもらったことがあります。

それ以降、この企業からのアクセスをブロック対象にしたのは言うまでもありません。

🧰このような機能、あなたの訓練ツールには備わっていますか?

今後のセキュリティ教育の信頼性を高めるためにも、以下のような機能が備わった、もしくは、以下のような機能と組み合わせることができる訓練システムの導入を検討してみましょう。

💡必要な機能一覧

- 🔸 トークン付きURLの自動生成機能

- 🔸 有効期限の設定機能

- 🔸 アクセスログの記録と分析

- 🔸 不審アクセスの検知(IP、地域、デバイス情報)

- 🔸 SSO認証や社内ポータルとの連携機能

✋まとめ:クリック後の世界にも“守り”が必要です

標的型攻撃メール訓練は、メール本文だけでなく、

クリックされたその先=「種明かしページ」の保護も極めて重要です。

とくにリモートワークが広がる現在、

「IP制限だけでは守り切れない」という現実をしっかりと受け止め、

柔軟で堅牢なアクセス制御の設計を行うことが求められています。

🛡信頼される訓練は、細部の設計から。

リンクの先を見せるか、見せないか。

その判断が、訓練の信頼性を左右します。

今一度、自社の「種明かしページ」、

誰がどこからアクセスできる状態になっているかをチェックしてみませんか?