セキュリティリテラシーを高めることの先にあるもの

2025年4月15日、インターネットイニシアティブ(IIJ)は、法人向けメールセキュリティサービス「IIJ セキュアMXサービス」に対し、外部からの不正アクセスを受けたことにより、最大で407万アカウントを超えるメール情報が漏えいした可能性があると発表しました。

IIJは、日本国内でも屈指の高度なセキュリティ技術と人財を擁する通信事業者です。

そのような企業においてさえ、深刻な情報漏えいが発生したという事実は、次のことを如実に物語っています。

💡 「セキュリティリテラシーが高いから安全」とは、もはや言い切れない時代に突入している。

本記事では、セキュリティリテラシーが高い社員が揃っていても何故被害に遭うのか?

その根本的な理由と、それに対抗するための組織的アプローチについて掘り下げていきます。

🎭 なぜ、セキュリティリテラシーが高くても被害に遭ってしまうのか?

✅ 理由1:攻撃手法の進化と“正当性”の高度化

近年の標的型攻撃は、かつてのような不自然な日本語や奇妙な文体ではありません。

- ChatGPTなどのAIによる流暢で自然な文面生成

- 実在企業や過去メールの引用を用いた精緻な文脈構成

- 本物と見分けがつかない正規ドメイン風のURLやWebフォーム

🔍 「見抜けるレベル」を超えた攻撃が、日々企業を脅かしています。

IIJのメール情報漏洩では、メールアドレスだけで無く、メール本文も漏洩した可能性があると発表されています。これはすなわち、攻撃者がリアルなメールの内容を大量に手に入れた可能性があり、これらのデータをAIに覚えさせることで、今後は”あたかも本人が書いたかのような”フェイクメールが送られてくるようになる可能性があることを示唆しています。

こうなると、メール本文を見ただけで詐欺メールかどうかを見破るのはもはや“無理ゲー“です。

✅ 理由2:認知バイアスと“油断の瞬間”

人間の判断には、必ず「先入観」や「認知バイアス」が影響します。

たとえば、

- 「このメールは上司からのものだから安全だろう」

- 「以前に似たような案件があったので、今回も同じだろう」

- 「自分はセキュリティに詳しいから大丈夫」という過信

- 「セキュリティに詳しい人が関わっているから問題ないだろう」という油断

これらの“思い込み”は、リテラシーの高低に関わらず誰にでも起こりうる心理的脆弱性です。

実際、社内の中でもリテラシーがかなり高いと思われるベテラン社員が”うっかり開いてしまった“という事例は、これまでの訓練実施経験の中でも何度も目にしています。

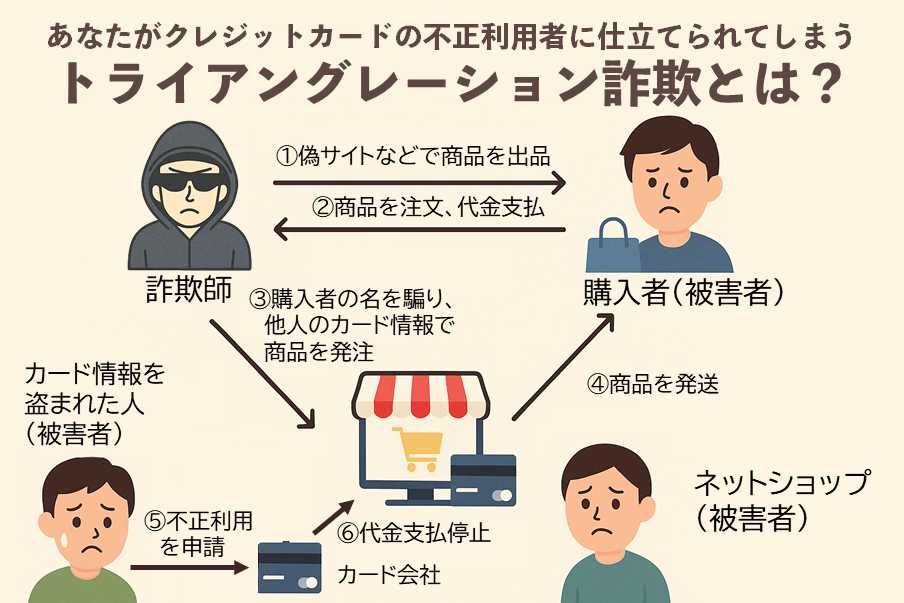

✅ 理由3:個人ではなく“組織”を狙う構造的攻撃

近年の攻撃は、もはや「一人の社員を騙せばいい」レベルではありません。

- 特定の社員になりすまし、他の社員を騙す

- 社内ネットワークや業務フローを把握したうえで複数の部署をまたぐ連携型攻撃

- 取引先やグループ会社を経由して侵入するサプライチェーン攻撃

つまり、「個人がいくら注意していても、防ぎきれない攻撃」が成立してしまうのです。

🕰 騙されやすくなる“タイミング”も存在する

どれほど警戒していても、以下のような条件が重なると、判断精度は確実に低下します。

| 状況 | リスク要因 |

|---|---|

| 繁忙期 | メールを“処理”する意識が強くなり、内容確認が雑になる |

| モバイル端末使用中 | 画面サイズの制約でURLやヘッダ情報が見えにくい |

| 社外や出張先での対応 | 環境変化により集中力が分散、焦りや確認不足に |

| 「上司・顧客からのメール」 | 権威や立場に対する服従が判断を鈍らせる(社会心理的要因) |

🔐 セキュリティは「知識」ではなく「仕組みと文化」

リテラシー(知識)教育だけでは、現代のサイバー攻撃には対抗できません。

重要なのは、セキュリティを「習慣」として根づかせる環境づくりです。

🔁 必要な3つの要素:

- 異変に気づく“日常の観察力”

→「ちょっと変かも?」と思える感性を育てる

- 誰でも“すぐに報告できる体制”

→ 情報システム部門やCSIRTへの連絡ルートを明確に

- 報告・相談しやすい“空気と文化”

→ ミスを責めず、早期報告を称賛する文化の定着

弊社が運用しているXのアカウントでは、現在ネットに流通しているフィッシング詐欺メールのタイトルの一覧や本文のスクリーンショットを毎日ツイートしていますが、こうした情報に毎日触れていることで、詐欺メールに対する感覚が自然と身についてきます。

フィッシング詐欺メールについては知識として知っていても、実際に詐欺メールかどうかに気づくことができるかは、日常の観察力が習慣として身についているかどうかが大きく影響します。

また、ある企業では廃棄予定のサーバーの脆弱性を突かれて情報が盗まれる事件が起きましたが、廃棄予定だからと半ば管理がおろそかになっているサーバーを他の社員が見て、「あのサーバー大丈夫なの?」と声がけすることが組織の壁を越えて日常的に行われるような文化が社内に定着していたら、被害に遭うということは起きなかったかもしれません。

🧭 まとめ:ヒューマンエラーは避けられない、だからこそ組織で備える

“誰かが一度でもミスすれば、終わり”という組織は、もはや危険です。

現代のセキュリティ対策に求められるのは、

- ✔️ ミスをゼロにするのではなく、ミスしても被害が拡大しない設計

- ✔️ 気づいた人が“すぐに動ける”環境と判断支援

- ✔️ リテラシー教育と技術・体制の融合

セキュリティは個人の責任ではなく、組織全体で支えるものであるべきです。

そして、それができるかどうかは、知識として身についているだけでなく、誰もが習慣として自然にできるレベルにまで成熟しているかどうかが鍵になります。

組織全体のリテラシーレベルを高めることは当然必要ですが、会社は社員に学ぶ機会を提供するものの、後は個人任せというだけでは、誰もが習慣として行動できるレベルにまでは到達できないでしょう。

社員の誰もが、習慣としてあたりまえのようにできるレベルにする。

セキュリティリテラシーを高めることの先にあるこのレベルを目指して何をするか?

リテラシーが高い社員が揃っていても被害に遭ってしまう時代だからこそ、組織としてどのように取り組んでいくか?がますます求められていると考えます。